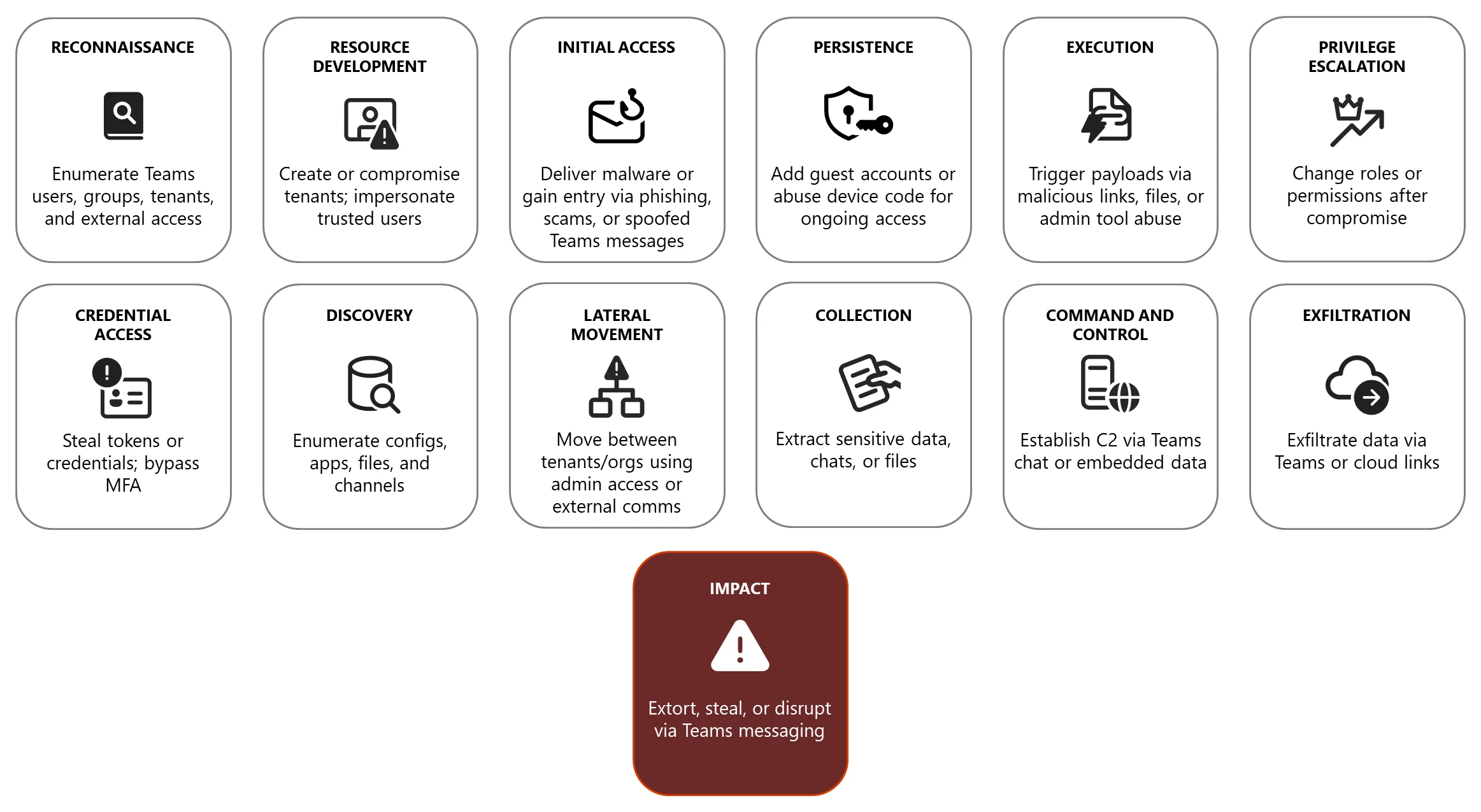

Os atacantes iniciam o processo com reconhecimento e mapeamento de utilizadores, equipas, canais e permissões através do Microsoft Graph e ferramentas open-source. A partir dessa análise, criam campanhas de engenharia social direcionadas, muitas vezes fingindo ser equipas internas de TI. Em alguns casos, criam domínios falsos e inquilinos do Entra ID, com marcas e logótipos corporativos reais, para dar credibilidade às suas ações.

Os hackers recorrem a chamadas, videoconferências e mensagens no Teams para enganar as vítimas e levá-las a instalar ferramentas de acesso remoto (RMM), descarregar malware ou fornecer credenciais. Foram identificadas campanhas que imitavam notificações automáticas do Teams e utilizavam falsos instaladores para distribuir infostealers e loaders associados a operações de ransomware.

Após o acesso inicial, os atacantes exploram métodos de persistência como a criação de utilizadores convidados, manipulação de tokens de autenticação e abusos de permissões administrativas. Em casos mais avançados, conseguem imitar utilizadores reais via APIs do Teams, aceder a ficheiros, conversas e informações armazenadas em OneDrive e SharePoint, e até movimentar-se entre diferentes domínios empresariais.

A Microsoft sublinha a importância de monitorizar padrões anómalos no Teams, como convites suspeitos, atividade invulgar de bots ou aplicações, e picos repentinos de mensagens. Implementar políticas de acesso condicional, segmentação de rede e auditorias contínuas de funções administrativas são medidas essenciais para reduzir o impacto destas ameaças emergentes.

A crescente sofisticação destas campanhas mostra que o Teams, mais do que uma simples ferramenta de colaboração, se tornou também um novo vetor de ataque empresarial. Proteger este ecossistema requer vigilância constante e políticas de segurança adaptadas à realidade híbrida e interconectada do trabalho moderno.